Introduction aux Adresses IP et aux ACL Standard

Avant d'aborder le sujet des ACL Standard, il est essentiel de comprendre les bases des adresses IP, qui sont cruciales pour la gestion de réseaux informatiques. Les adresses IP sont réparties en différentes classes, chacune offrant un nombre variable d'hôtes pouvant être accueillis par réseau.

3 Types de Classes pour les Adresses IP:

- Classe A : Permet un grand nombre d'hôtes par réseau, idéal pour les vastes organisations.

- Classe B : Offre un équilibre entre le nombre de réseaux et le nombre d'hôtes par réseau.

- Classe C : Convient pour créer de nombreux réseaux avec relativement peu d'hôtes par réseau.

Différence entre Adresses IP Publiques et Privées

- Les adresses IP publiques sont utilisées sur Internet.

- Et les adresses IP privées sont utilisées sur votre réseau local et ne peuvent pas être utilisées sur Internet, car elles ne sont pas routables !

Les plages d'adresses IP privées vont de :

- 10.3fois0 à 10.3fois 255 pour la Classe A.

- De 172.16.2 fois0 à 172.31.2 fois 255 pour la Classe B.

- Et de 192.168.2 fois 0 à 192.168.2 fois 255 pour la Classe C.

2 adresses IP que nous ne pouvons pas utiliser.

- L’adresse réseau.

- L’adresse de broadcast.

L'adresse réseau ne peut pas être utilisée sur un ordinateur en tant qu'adresse IP, car elle est utilisée pour "définir" le réseau.

Et l'adresse de broadcast ne peut pas non plus être attribuée à un ordinateur, car un broadcast est un paquet IP qui sera reçu par tous les appareils de votre réseau.

- Mettre tous les bits de l'hôte à 0 vous donne l'adresse réseau.

- Et passer tous les bits de l'hôte à 1 vous donne l'adresse de broadcast.

- Et ces 2 adresses IP ne sont pas utilisables pour les ordinateurs.

Comprendre le Système Binaire

Dans le système binaire, nous travaillons uniquement avec des 0 et des 1.

- 0 se traduit par « Off »

- Et 1 par « on »

Le bit à l'extrême gauche est appelé le bit le plus significatif car il a la valeur la plus élevée.

Et le bit à l'extrême droite est appelé le moins significatif, car il a la valeur la plus faible.

Adresses IP :

Une adresse IP c’est une valeur numérique que l’on configure sur chaque périphérique d'un réseau. Par exemple : un ordinateur, un serveur, mais aussi des routeurs, des firewalls, et des switchs !

Ça permet d’identifier chaque appareil avec un numéro « unique ».

Les périphériques du même sous-réseau IP peuvent communiquer sans utiliser de routeur.

L’ adresse IP est composée de 32 bits, divisés en 4 « blocs » de 8 bits. Ce qui donne bien 32 bits au total !

Subnetting Décimal

En empruntant un bit, cela permet de doubler la valeur décimale ! Il s’agit de la règle des « puissances de 2 ».

Fonctionnement et Configuration des ACL

Dans un monde parfait où nous pourrions avoir confiance en n'importe qui et/ou personne ne se tromperait, eh bien nous n'aurions pas besoin de sécurité.

Mais dans la vraie vie, de mauvaises choses peuvent arriver à notre réseau, c’est pour ça que nous devons le protéger.

Par défaut, tous les paquets IP sur un routeur sont routés, il n'y a pas de restrictions.

Grâce aux access lists, il est possible d’empêcher certains paquets IP d’entrer ou de quitter nos routeurs !

Les listes d'accès

Fonctionnent sur la couche réseau, la couche3, et la couche transport, la couche 4.

Une ACL STANDARD

Est une liste de règles qui permettent de filtrer ou d’autoriser du trafic sur un réseau en fonction de plusieurs critères, par exemple de l’adresse IP, du port, ou même en fonction du protocole !

Elle permet soit d'autoriser le trafic, dans ce cas l’ACL Standard commencera par le mot « Permit », ou bien de le bloquer, avec le mot « deny ».

Il est possible d’appliquer au maximum une ACL Standard par interface et par sens, c’est-à-dire soit en entrant, soit en sortant, avec les mots input et output !

L’ACL EST ANALYSÉE PAR L’IOS DE HAUT EN BAS.

Dès qu’une règle matche avec le paquet, il est soit autorisé ou soit supprimé !

Et le reste de l’ACL ne sera pas analysé.

Toute ACL

Dispose d’une dernière ligne par défaut qui bloque tout le trafic qui n’aurait pas matché avec l’une des ACL’s !

IL EXISTE DEUX TYPES D’ACL :

- L’ACL Standard qui permet d’analyser le trafic qu’en fonction de l’adresse IP source

- Et l’ACL étendu qui lui, permet d’analyser le trafic en fonction de plusieurs critères !

Les ACLs standard

Sont à appliquer le plus proche possible de la destination, en raison de leur faible précision.

Et Les ACLs Étendues

sont à appliquer le plus proche possible de la source.

Configuration

Si on souhaite lui attribuer un numéro, alors la commande sera « access-list », et si on souhaite la nommer alors ce sera « ip access-list » !

Lorsqu’une ACL contient plusieurs règles

Il faut placer les règles les plus précises en début de liste et les plus génériques en fin de liste.

Le plus simple est de créer son ACL dans un éditeur de texte et de la configurer par un copier/coller pour éviter les erreurs...

Et il est conseillé de toujours désactiver une ACL sur une interface avant de la modifier.

Wildcard Mask

ACCESS CONTROL LIST (ACL) — LISTE DE CONTRÔLE D'ACCÈS

Une ACL, est une fonctionnalité de l’IOS Cisco qui est utilisée pour identifier le trafic.

Elle permet à un admin réseau, de créer un ensemble de règles qui vont soit autoriser, soit interdire n’importe quel type de trafic en fonction des informations que contient le paquet IP.

Elles peuvent être utilisées sur des routeurs ou des switchs.

Lecture d’une ACL

L’ACL fonctionne dans un ordre séquentiel.

L’en-tête du paquet est analysé par les ACL, l’une à la suite de l’autre, de haut en bas.

Si une ACL correspond au paquet, alors le reste des ACL STANDARD seront ignorés.

Le paquet est alors soit autorisé ou soit refusé.

Si l’en-tête du paquet ne correspond pas à la première ligne ACL, alors le paquet est testé à la seconde ligne et ainsi de suite.

Ce processus se poursuit jusqu'à la dernière ACL.

DENY ANY

Et la dernière ACL de la liste est ce qu’on appelle une acl implicite de deny qui refuse systématiquement le paquet. Si aucune des ACL STANDARD ne matche avec l’entête IP, alors par sécurité, le paquet sera supprimé !

Wildcard Masks (masques inverses)

Pour utiliser certains protocoles ou bien certaines fonctionnalités du routeur, on fait parfois appel aux « wildcard masks », qui se traduit par « masques inverses ».

Cela permet d’identifier un sous-réseau ou une plage d’adresses IP.

Le protocole de routage OSPF et aussi le NAT, utilisent des masques inversés.

Les masques inversés servent à identifier les adresses qui correspondent ou non à certains critères, c’est-à-dire en fonction d’un range d’IP.

Quand on doit appliquer un masque inversé, il faut garder à l’esprit que :

- Un bit avec une valeur de « 0 » vérifie la correspondance de l’adresse.

- Et un bit avec une valeur de « 1 » ignore la valeur correspondante de l’adresse.

Généralement on utilise des masques inversés qui correspondent à des sous-réseaux :

- /32 => 255.255.255.255 => 0.0.0.0

- /26 => 255.255.255.192 => 0.0.0.63

- /24 => 255.255.255.0 => 0.0.0.255

- /16 => 255.255.0.0 => 0.0.255.255

Méthode rapide de calcul

Pour calculer rapidement le masque inversé, le plus simple est de faire une simple soustraction de 255.255.255.255 par le masque normal qu’on souhaite convertir en inversé !

- 255.255.255.255 – 255.255.255.255 = 0.0.0.0

- 255.255.255.255 – 255.255.255.192 = 0.0.0.63

- 255.255.255.255 – 255.255.255.0 = 0.0.0.255

- 255.255.255.255 – 255.255.0.0 = 0.0.255.255

Type ACL

- ACL standard : Permet de vérifier les adresses sources des paquets pouvant être acheminés. Elles sont numérotées de 1 à 99 et de 1300 à 1999.

En général, on les appliquera principalement le plus proche possible de la destination en raison de leurs faibles précisions.

- ACL étendu : Permet de vérifier les adresses des paquets source et de destination.

Elles peuvent également cibler des protocoles spécifiques, des numéros de port et d'autres paramètres.

Ce qui donne aux admin plus de flexibilité et de contrôle.

Elles sont numérotées de 100 à 199 et de 2000 à 2699.

Les ACL’s étendues sont plutôt à appliquer le plus proche possible de la source.

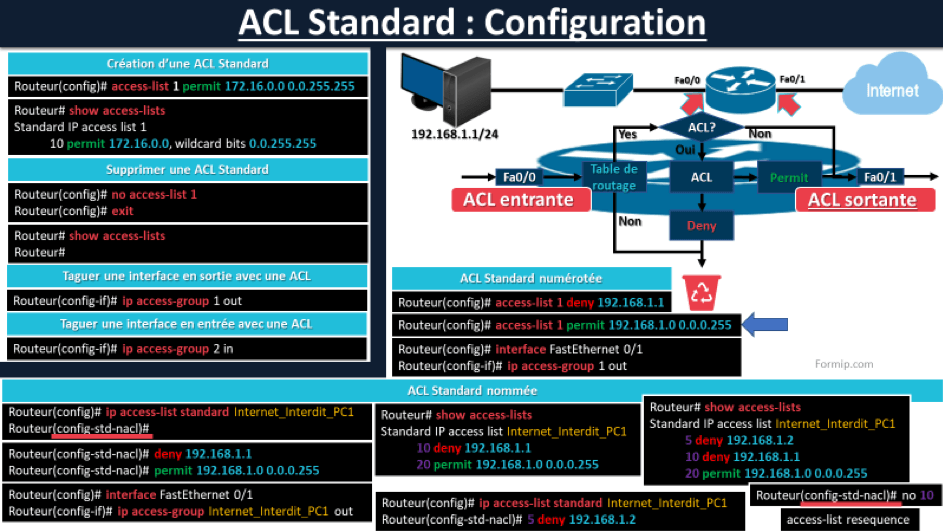

Configuration ACL Standard

Grâce à l’ACL STANDARD, il est donc possible de filtrer le trafic réseau pour limiter ou restreindre l'accès à une ressource réseau.

L’ACL permet de contrôler l’accès en fonction des informations de couche 3, qui sont contenues dans l’en-tête du paquet IP !

Avec une ACL Standard, il est possible d’empêcher des paquets IP, soit d'entrer ou soit de sortir du routeur.

ACCESS-LIST

La commande « access-list » permet de créer une entrée ACL.

SHOW ACCESS-LIST

La sortie de la commande show access-list affiche les ACL qui sont actuellement configurées sur le routeur.

NO ACCESS-LIST

Pour supprimer une ACL, il faut faire un : no access-list + son numéro d’ ACL en mode de configuration globale.

ACL SORTANTE

Les paquets qui rentrent sur le routeur sont traités avant tout par la table de routage. Si le réseau de destination du paquet ne fait pas partie des réseaux qui figurent dans la table de routage, alors il sera supprimé ! Et si une correspondance existe, il sera envoyé vers l’ACL.

Et idem pour l’ACL, si le paquet est autorisé alors il partira vers l’interface de sortie, sinon il sera supprimé !

ACL ENTRANTE

Les paquets sont d’abord traités par l'ACL avant d'être envoyés au routeur !

IP ACCESS-GROUP

Après avoir configuré une ACL, il faut l’appliquer à une interface à l'aide de la commande « IP access-group ».

La commande « IP access-group 1 out » applique L’ACL N°1 sur l'interface en sortie.

Et la commande « IP access-group 2 in » applique L’ACL N°2 sur l'interface en entrée.

Il ne peut y avoir qu’une seule ACL par protocole, par direction et par interface.

ACL NOMMÉE

Au lieu de déclarer notre ACL standard par un numéro compris entre 1 à 99 et 1300 à 1999, il est possible de lui affecter un nom. C’est ce qu’on appelle une ACL nommée !

Cela permet d’avoir une description sur la fonction de l’ACL Standard, ce qui peut être très utile quand on en a plusieurs.

IP ACCESS-LIST STANDARD

La commande pour créer une access list nommée est IP access-list standard + le nom qu’on souhaite lui donner !

AVANTAGE ACL NOMMÉE

Le principal avantage d’une ACL nommée, c’est que chaque ligne qu’on rentre est numérotée à partir 10 et incrémentés de 10 pour les suivantes.

Grâce à ça, il est possible de supprimer ou modifier une ligne sans devoir supprimer l’ACL en entière.

NO

On peut aussi très facilement supprimer une seule ligne de l’ACL sans devoir la supprimer complètement, en faisant simplement un « no » + le numéro de séquence à supprimer. À faire, dans le mode de configuration de l’ACL !

ACCESS-LIST RESEQUENCE

La commande « access-list resequence » permet la mise à jour de ces numéros séquences sans faire de redémarrage !

DHCP

Dynamic Host Configuration Protocol

(DHCP, protocole de configuration dynamique des hôtes)

Le service DHCP permet aux périphériques d’un réseau d'obtenir automatiquement des adresses IP et d'autres informations à partir d'un serveur DHCP.

Ça permet d’automatiser l'affectation des adresses IP, des masques de sous-réseau, des passerelles par défaut et d'autres paramètres de réseau IP.

Selon le nombre d’utilisateurs, leurs configurations manuelles des adresses IP sur le réseau sont pratiquement impossibles.

Le service DHCP permet de diminuer considérablement cette charge de travail car il attribue automatiquement une adresse IP à partir d'un pool d’IP qu’on lui aura défini...

Mais il ne fait pas que ça car en plus, il automatise aussi le paramétrage des masques de sous-réseau, des passerelles par défaut et aussi d'autres paramètres réseau.

Le DHCP repose sur un modèle client/ serveur. Le serveur attribue les adresses IP et paramètres, de façon dynamique aux clients.

Tout appareil, où il est possible de lui mettre une IP, peut utiliser le DHCP pour obtenir sa propre configuration IP.

Mécanismes d’allocation DHCP

- Affectation dynamique.

C’est le type d'attribution d'IP la plus courante.

Dès que le PC démarre, le service client DHCP déclenche un Broadcast du type « DHCP Discover » qui inclut l’adresse MAC du client.

Si un serveur DHCP est en écoute sur le même sous-réseau, il répondra avec un message du type « DHCP Offer ».

Ce message offrira une adresse IP, non utilisée, à partir d’un pool d'adresses qui se trouve sur le serveur DHCP.

Pour accepter l'adresse que le serveur lui aura proposée, le client répondra avec une trame « DHCP request ».

Le serveur marquera alors l'adresse IP comme étant utilisé, dans sa base de données, et enverra un message de type ACK au client, pour confirmer cette attribution.

- Affectation automatique.

Il est très similaire à l’affectation dynamique, sauf que le temps de location : Le « Lease Timer » est défini pour ne jamais expirer.

Ça permet au client DHCP d'être toujours associé à la même adresse IP.

- Affectation statique.

Permets à un hôte de rester joignable à une IP, qu’on aura au préalable choisie et configurer statiquement dans la base de données du DHCP.

Cette affectation est très utilisée sur les imprimantes et serveur, ou tout appareil qui doivent rester joignables à une seule et même adresse.

Une entrée statique est créée dans la base de données DHCP, qui mappe l'adresse IP avec la mac adresse. Cette IP sera ensuite retirée du pool DHCP.

DHCP et DNS

Il est tout à fait possible d’assigner soi-même des adresses IP à des hôtes réseau sur de petits réseaux.

Mais sur de grands réseaux, ça peut être un véritable fardeau pour le support informatique !

DHCP (Dynamic Host Configuration Protocol)

Un serveur DHCP permet de simplifier l'affectation des adresses IP.

Il permet de fournir une administration très simplifiée lorsque les LAN sont divisés par des VLAN’s, car il attribue automatiquement des adresses IP aux hôtes, en fonction de leurs affectations VLAN !

Client-Serveur

La distribution des IP est basée sur un mode client-serveur !

« DHCP Discover »

« DHCP Offer »

« DHCP Request »

« DHCP ACK »

Configuration

« IP DHCP pool » permet de définir le nom du pool DHCP tout en entrant dans son mode de configuration.

La commande « Network » permet de définir le réseau complet du pool.

La commande « Default-router » permet de spécifier la passerelle par défaut des PC’s.

« Dns-server » est pour spécifier l’adresse du serveur DNS

« Domain-name » pour le nom de domaine du serveur DHCP

Et la commande « Lease » spécifie la durée de location de l’adresse. « 0 12 » signifie 0 jour et 12 heures.

DNS (Domain Name System)

Le DNS permet de convertir les noms lisibles par l'homme, en adresse IP que les machines utilisent pour le routage !

C’est un système essentiel au fonctionnement d’Internet.

C’est entre autres, le service qui permet d’établir la correspondance entre le nom de domaine et son adresse IP.

DHCP sur Routeur Cisco

- Créer un pool DHCP, avec la commande « IP dhcp pool »

- La commande « network » indique au routeur pour quel réseau nous voulons distribuer les adresses IP.

- On peut lui rajouter une passerelle par défaut pour les clients, avec la commande « Default-router » . Et aussi un serveur DNS avec la commande « dns-server » .

- Indiqué à notre routeur client de se faire attribuer une IP par DHCP, avec la commande « IP address dhcp ».

- Il est possible de voir la liste de tous les baux DHCP avec la commande « Show IP dhcp binding ».

Suivez le parcours CCNA sur le site Formip et retrouvez tous nos cours pour réussir votre CCNA sur la chaîne YouTube de Formip.