Table of Contents

- Principaux points à retenir

- Qu'est-ce qu'un réseau informatique ?

- Pourquoi les réseaux sont indispensables à notre ère numérique

- Fonctionnement d'un réseau : protocoles et données partagées

- L'évolution des architectures réseau

- Les principaux types de réseaux informatiques

- Comprendre la topologie de réseau et son impact

- La diversité des réseaux informatiques

- Protocoles réseaux : la langue universelle pour la communication des données

- informatique reseau : les équipements qui composent l'infrastructure

- Les réseaux sans fil vs les réseaux filaires : avantages et inconvénients

- Sécurité des réseaux informatiques : les menaces et les défenses

- Mise en place d'un réseau informatique : les étapes clés

- Administration et surveillance d'un réseau : garantir la performance et la fiabilité

- Réseaux privés vs publics : la gestion des accès et des autorisations

- Les défis et l'avenir des réseaux informatiques

- Conclusion

- FAQs

Avez-vous déjà réfléchi à ce qui permet à vos appareils de communiquer entre eux ou avec le monde extérieur ? Au cœur de cette interconnectivité se trouvent le réseau informatique, des structures fascinantes qui apportent une contribution essentielle à notre vie numérique.

La topologie réseau représente l'épine dorsale des services réseau, garantissant un échange d'informations sans interruption. Par ailleurs, connaître les différents protocoles réseaux et les principaux types de réseaux que sont les LAN, MAN, WAN et PAN, devient crucial. Ils définissent chacun des aspects spécifiques, comme la portée et la manière dont les données sont transmises. De surcroît, la sécurité réseau informatique se présente comme la sentinelle veillant sur l'intégrité des données, face à un monde virtuel plein de menaces potentielles.

Tout autant que les technologies, l'administration réseau est fondamentale : elle assure le bon fonctionnement et la maintenance des réseaux, permettant ainsi aux organisations de se concentrer sur leur cœur de métier, sans se soucier des problématiques de connectivité.

Principaux points à retenir

- Les réseaux informatiques sont le fondement de la communication et de l'échange d'informations à l'ère numérique.

- La compréhension de la topologie réseau est cruciale pour assurer une connectivité optimale et une gestion efficace des services réseau.

- Connaître les principaux types de réseaux permet d'identifier la solution la plus adaptée à chaque besoin spécifique d'interconnexion.

- Les protocoles réseaux standardisent la communication entre les dispositifs, garantissant l'universalité des échanges.

- La sécurité réseau informatique est une composante essentielle pour protéger les données contre les cybermenaces.

- L'administration réseau est la clef pour la performance et la pérennité d'un réseau informatique.

Qu'est-ce qu'un réseau informatique ?

Au coeur de notre univers connecté se trouve le concept du réseau informatique, essentiel pour connecter nos technologies de manière fiable et effice. Dans cette section, nous allons explorer ce que représente un réseau et son impact significatif dans notre quotidien.

Définition d'un réseau informatique

Imaginez un réseau comme une toile d'araignée dans laquelle chaque intersection est un appareil électronique tel qu'un ordinateur, une tablette ou un smartphone. Dans cette analogie, les fils de la toile seraient les câbles, les ondes radio, les liaisons par satellite ou les fibres optiques qui lient ces dispositifs. Cette structure, appelée réseau informatique, se base sur des protocoles de communication, comme le TCP/IP, pour permettre le partage de ressources et l'échange d'informations.

Rôle et importance des réseaux dans notre société numérique

Les réseaux informatiques jouent un rôle central en permettant non seulement de connecter les dispositifs entre eux mais aussi de faciliter la réalisation de fonctions critiques pour notre économie et notre société. Sans ces réseaux, des services vitaux comme les transactions bancaires en ligne, les appels vidéo internationaux ou l'accès instantané à de massives bases de données seraient impensables. Ils sont le pilier invisible qui porte l'innovation, l'accès à l'information et le progrès socio-économique, enrichissant ainsi comment fonctionne un réseau et pourquoi un réseau informatique est un ensemble si crucial dans notre ère numérisée.

Pourquoi les réseaux sont indispensables à notre ère numérique

Dans cette ère où la digitalisation est omniprésente, les réseaux sans fil et le réseau internet sont devenus la clef de voute de la communication et du progrès économique. Ils constituent des plateformes essentielles, supportant les échanges d'informations entre les individus, les entreprises et même les nations.

Soutien de la communication globale

L'écosystème mondial actuel dépend fortement des capacités de communication globale qu'offrent les architectures réseau. Avec des infrastructures reliant des antennes gsm aux satellites, et les câbles sous-marins aux commutateurs réseau, ces réseaux servent de pont entre les continents, rendant ainsi possible le partage de connaissances et le soutien d'interactions immenses et incessantes.

Les réseaux informatiques au service de l'économie

Avec l'advent de la 5G et des technologies telles que l'Internet des Objets (IoT), les réseaux se sont non seulement diversifiés, mais sont également devenus un élément central de la croissance économique. Les fournisseurs d'accès à Internet jouent un rôle crucial en acheminant les données transmises avec une efficacité et une rapidité accrues, alimentant ainsi le développement commercial et technologique. Les opportunités créées par cette connectivité sont autant de portes ouvertes sur l'innovation et une prospérité partagée.

| Technologie Réseau | Impact sur la Communication | Rôle Economique |

|---|---|---|

| Les réseaux sans fil | Liberté de mouvement et connectivité accrue | Promotion du commerce et services adaptatifs |

| La 5G | Vitesse et capacité de transmission supérieures | Amélioration des services de télécommunications et développement de nouvelles applications |

| Cloud Computing | Accès distant à des ressources informatiques puissantes | Optimisation des coûts informatiques et flexibilité des entreprises |

| IoT | Interconnexions étendues entre appareils | Avancées dans la gestion de la chaîne d'approvisionnement et dans l'intelligence d'affaires |

Fonctionnement d'un réseau : protocoles et données partagées

Dans l'univers de la mise en réseau des ordinateurs et des divers dispositifs, la compréhension de la manière dont les données peuvent être partagées et gérées est primordiale. À cette fin, les protocoles jouent un rôle déterminant, car ils fixent les régles essentielles pour une communication harmonieuse au sein du réseau le plus complexe.

Les réseaux s'appuient sur une suite de règles formelles, connues sous le nom de protocoles, qui sont en quelque sorte les langages à travers lesquels les données peuvent être transmises. De la façon dont les données sont formatées jusqu’à leur acheminement final, ces protocoles garantissent que l'information parvient à bon port sans erreurs ni pertes.

Imaginons un dialogue entre deux villes via un réseau téléphonique. Ce dernier représente ici le réseau le plus basique, où les paroles sont transformées en signaux, ces derniers voyageant à travers les fils ou les ondes pour atteindre l'interlocuteur. La même chose se produit dans le réseau informatique, mais les mots sont remplacés par des paquets de données. Ces derniers, guidés par des routeurs et des commutateurs, naviguent à travers l'infrastructure réseau pour arriver à destination.

Grâce aux règles de communication rigoureuses, les réseaux permettent d'envoyer des données à travers le monde en quelques millisecondes. C'est ce qui rend possible pratiquement toute forme de mise en réseau des ordinateurs moderne.Afin de gérer efficacement le passage des données à travers les différentes étapes du réseau, divers équipements sont utilisés, des routeurs aux commutateurs. Ces derniers utilisent des méthodes de commutation et de routage pour diriger les paquets de données. Du début à la fin, c'est le travail collaboratif des protocoles et du matériel qui facilite le flux de données, rendant ainsi la connectivité non seulement possible mais aussi fiable.

- Les routeurs : Des dispositifs intelligents qui orientent les données vers leur chemin le plus efficace.

- Les commutateurs : Répartissent le trafic de données au sein du réseau local pour une gestion efficace.

- Les protocoles de transmission : Ensemble de règles qui déterminent comment les données sont envoyées et reçues.

En somme, comprendre le fonctionnement d'un réseau va bien au-delà des câbles et des appareils visibles ; il s'agit de saisir les subtilités des protocoles et la coordinatrice des données qui circulent en son sein, assemblant ainsi le puzzle complexe de la mise en réseau des ordinateurs et des autres dispositifs.

L'évolution des architectures réseau

Le monde numérique tel que nous le connaissons aujourd'hui est le résultat d'une évolution constante des architectures de réseau. Du simple partage de fichiers dans les limites d'un petit bureau aux échanges de données à l'échelle planétaire, les premiers réseaux initiaux ont jeté les bases de nos infrastructures globales modernes.

Des premiers réseaux locaux aux réseaux globaux modernes

Les précédentes structures en petites mailles, principalement des LAN (Local Area Network), ont graduellement fait place à des réseaux étendus et interconnectés. En simplifiant la topologie réseau, les noms des technologies ont également évolué, où le rôle de chaque nœud du réseau est devenu plus dynamique et crucial dans le fonctionnement des réseaux. Ces transformations ont permis d'obtenir des systèmes de communication de plus en amples et robustes.

L'impact de l'IoT et du Cloud sur les topologies réseau

L'IoT (Internet of Things) et le cloud computing ont provoqué un véritable bouleversement dans les topologies de réseau. Les avantages de ces technologies impliquent des réseaux plus flexibles et adaptatifs, à même de gérer une quantité impressionnante de données et d'appareils connectés. Les fonctionnement des réseaux est désormais optimisé pour répondre à la demande croissante de connectivité, tout en garantissant des vitesses de transfert inégalées.

Les entreprises et les particuliers bénéficient maintenant de topologies réseau avancées telles que les réseaux en maille, où les équipements du réseau agissent non seulement comme des points finaux mais aussi comme des relais, assurant ainsi une distribution des données à la fois fiable et efficace. Cette nature auto-réparatrice des réseaux modernes permet une récupération rapide en cas de perturbation, marquant une amélioration conséquente par rapport aux premières architectures.

| Évolution | Technologie | Impact sur la topologie réseau |

|---|---|---|

| Premiers réseaux LAN | Câblage coaxial | Confinés à de petits environnements |

| Expansion des WAN | Fibres optiques, Satellites | Capacités étendues et vitesses accrues |

| Avènement de l'IoT | Capteurs, Objets connectés | Interconnexion massive d'appareils |

| Cloud Computing | Serveurs dématérialisés | Flexibilité, évolutivité et résilience améliorées |

Ainsi, du simple maillage des premiers réseaux, nous sommes passés à des réseaux plus intelligents et intégrés qui façonnent nos interactions numériques actuelles et à venir. Cette transition a renforcé l'importance de comprendre le fonctionnement des réseaux – un savoir maintenant indispensable pour toute organisation voulant se maintenir à la pointe de la technologie.

Les principaux types de réseaux informatiques

Les architectures de réseau qui relient notre monde numérique sont aussi variées que les besoins qu'elles servent. Apprenons à connaître les principaux types de réseaux informatique qui facilitent notre connectivité quotidienne, chacun avec ses caractéristiques et cas d'usage spécifiques.

Qu'est-ce qu'un réseau local (LAN) ?

Le LAN (Local Area Network) est un type de réseau qui permet la connexion d'appareils dans les limites géographiques réduites, telles que celles d'un bâtiment ou d'un campus. Il offre des taux de transfert de données élevés et est souvent utilisé dans les environnements d'entreprise pour partager ressources et informations en temps réel.

Qu'est-ce qu'un réseau étendu (WAN) ?

À l'opposé, le WAN (Wide Area Network) est conçu pour les réseaux à grande échelle, reliant des dispositifs sur de vastes zones géographiques, parfois intercontinentales, avec des fonctions de contrôle plus complexes. Bien que généralement plus lent que les LAN, les WAN sont essentiels pour les entreprises qui opèrent à l'échelle nationale ou internationale.

| Type de Réseau | Zone Géographique | Cas d'Usage |

|---|---|---|

| LAN | Bâtiment ou Campus | Partage de ressources au sein d'une entreprise |

| WAN | National ou international | Interconnexion de multiples sites d'une entreprise |

| MAN | Métropolitaine | Connexion d'utilisateurs dans une ville |

| VLAN | Local virtuel | Segmentation de réseau pour la sécurité et performance |

| PAN | Personnel, jusqu'à 10 mètres | Connexion d'appareils personnels, comme des smartphones |

Outre les LAN et WAN, nous retrouvons également des différents types de réseaux comme les MAN (Metropolitan Area Networks) qui desservent des zones urbaines, et les PAN (Personal Area Networks) qui gèrent la communication entre appareils personnels à courte portée. Les réseaux modernes ne cessent d'innover, offrant des solutions de plus en plus adaptées à la diversification des usages numériques.

Comprendre la topologie de réseau et son impact

Lorsque vous organisez les connexions entre vos appareils, la topologie réseau joue un rôle déterminant. C'est elle qui dicte comment l'information circule et comment chaque dispositif est interconnecté. Comprendre les avantages et les contraintes de chaque topologie du réseau vous permet de construire une infrastructure numérique à la fois robuste et évolutive.

Historiquement, nous avons vu des topologies comme celle en bus ou en anneau, mais dans les réseaux modernes, la topologie en étoile s'est imposée, notamment grâce à sa capacité à isoler les problèmes sans impacter tout le réseau. Un câble défectueux ou un appareil en panne ne paralysera pas l'ensemble du système. Chaque ordinateur, relié à un commutateur ou un switch, continue de fonctionner indépendamment.

Pensez à l'impact d'une topologie réseau bien choisie : elle peut résolument transformer la gestion de vos données et la fiabilité de votre communication.L'une des avancées les plus prometteuses en termes de conception de réseau est la topologie maillée. Dans un réseau en maille, chaque nœud peut potentiellement être connecté à un ou plusieurs autres nœuds, garantissant une redondance et une résilience considérables. Cette approche est envisagée comme la pierre angulaire des grands réseaux futuristes.

![]()

| Topologie | Fiabilité | Flexibilité | Maintenance |

|---|---|---|---|

| Topologie en étoile | Élevée | Moderée | Facile |

| Topologie en bus | Faible | Faible | Complexe |

| Topologie en anneau | Moderée | Limité | Moderée |

| Topologie maillée | Très élevée | Très élevée | Modérée à difficile |

Grâce à cette vision synthétique, vous pouvez percevoir les bénéfices d'une topologie en maille qui, malgré la complexité potentielle de sa maintenance, offre une solution résiliente pour les grands réseaux qui est difficile à égaler. Le choix de la topologie réseau adéquate fera écho aux besoins spécifiques de votre infrastructure et à votre vision stratégique du partage d'informations et de la communication inter-appareils.

La diversité des réseaux informatiques

Le monde numérique est fascinant, et cette fascination est en grande partie due à la richesse et à la variété des réseaux qui le composent. Ces réseaux, s'étendant du microcosme personnel à l'échelle planétaire, sont cruciaux pour soutenir la connectivité dans presque tous les aspects de notre vie quotidienne. Explorons ensemble leur diversité.

Réseaux Personnel (PAN) et Local (LAN)

Commençons par le réseau personnel ou PAN (Personal Area Network), votre bulle de connectivité immédiate. C'est lui qui vous permet de lier votre smartphone à vos autres gadgets, tels que votre montre connectée ou vos écouteurs sans fil, couvrant typiquement seulement quelques mètres. Ces réseaux sont essentiels pour la synchronisation des données et l'accès aux médias entre vos appareils personnels.

En élargissant l'horizon à un bâtiment ou un campus, nous rencontrons le réseau local, ou LAN (Local Area Network). Fondamental dans toute entreprise, il favorise une communication rapide et sécurisée, et partage de ressources au sein d'une même entité. Les solutions réseaux impliquent souvent une mise en place de LAN pour créer des environnements de travail collaboratifs et efficaces.

![]()

Réseaux Métropolitain (MAN) et Étendu (WAN)

Le réseau métropolitain, ou MAN (Metropolitan Area Network), est conçu pour connecter différents LAN à l'échelle d'une ville ou d'une grande agglomération. Ce type de réseau sans fil joue un rôle vital en maintenant la cohérence des services sur une zone géographique plus vaste. Les MAN sont particulièrement appréciés pour leur capacité à fournir une connexion haute vitesse entre des localités proches.

Enfin, le réseau étendu, ou WAN (Wide Area Network), est le ciment de la connectivité mondiale. Poussant les frontières bien au-delà des villes, les WAN connectent des pays entiers et même des continents, rendant possible un accès sans précédent à l'information et à la collaboration à grande échelle. Ces solutions réseau sophistiquées sont au cœur du fonctionnement d'Internet et des entreprises internationales.

| Type de Réseau | Portée | Exemple d'Utilisation |

|---|---|---|

| PAN | 1-10 mètres | Connexion entre smartphone et montre connectée |

| LAN | Bâtiment/Campus | Partage de ressources dans une entreprise |

| MAN | Ville/Agglomération | Connexion haut débit entre bâtiments d'une université |

| WAN | Nations/Continents | Connexion d'entreprises multinationales |

Protocoles réseaux : la langue universelle pour la communication des données

La capacité à échanger des informations de manière cohérente et efficace entre les divers équipements d'un réseau informatique repose sur une base commune : les protocoles réseaux. Ces derniers sont essentiels pour structurer la communication sur le réseau, rendant possible la conversation entre des millions d'appareils aux quatre coins du globe.

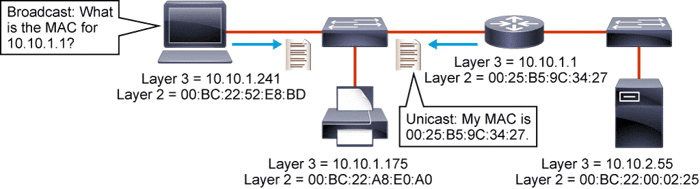

![]()

Le rôle du protocole TCP/IP

L'un des protocoles les plus fondamentaux au bon fonctionnement d'Internet est le TCP/IP. Ce protocole est une suite de sous-protocoles qui orchestrent différents aspects de la communication réseau, en offrant des services de routage, de transmission, de recevabilité et de sécurité des données. S'appuyant sur une pile de couches, chaque couche du protocole TCP/IP contribue à préparer les données avant leur envoi sur le réseau.

Adressage et routage dans un réseau informatique

En matière de réseautique, chaque dispositif se voit attribuer une adresse IP unique, une sorte de carte d'identité numérique, permettant de l'identifier et de l'atteindre sur le réseau. Le routage est l'action de guider les paquets de données d'une source à une destination à travers un enchevêtrement de réseaux interconnectés. Utilisant ces adresses IP, les routeurs assurent que les informations parviennent à bon port grâce à des tables de routage qui déterminent les chemins optimaux.

- Le routage statique nécessite une configuration manuelle du chemin à suivre.

- Le routage dynamique s'adapte en temps réel aux changements de la topologie réseau.

Grâce à ces mécanismes d'adressage et de routage, la communication sur un réseau informatique devient plus fluide, efficace et sécurisée, en favorisant une interaction harmonieuse à travers différentes architectures et sur des distances étendues.

informatique reseau : les équipements qui composent l'infrastructure

Dans le domaine de l'informatique réseau, divers équipements sont nécessaires pour établir et maintenir la mise en réseau efficace des ordinateurs et autres appareils. Ces composants, aussi appelés nœuds, constituent l'infrastructure réseau essentielle pour assurer la fluidité de la communication et le partage de ressources.

![]()

Les éléments centraux sont les serveurs, qui hébergent les données et les services, et les ordinateurs utilisateurs, qui sont les points d'accès finaux pour le personnel et les clients. Les routeurs et commutateurs jouent un rôle stratégique en dirigeant le trafic à travers l'infrastructure, s'assurant que les données atteignent leur destination précise avec le moins de latence possible.

Chaque équipement au sein d'un réseau joue un rôle unique et vital, agissant comme les artères de l'infrastructure, transportant les précieuses données qui alimentent nos interactions numériques quotidiennes.À cet effet, il convient de bien comprendre la place et la fonction de chaque composant dans l'ensemble du réseau :

- Les routeurs : Points de jonction qui adressent les données entre les différents réseaux.

- Les commutateurs : Organisateurs du trafic interne, répartissant l'information au sein d'un même LAN.

- Les serveurs : Centrales de données, exécutant des logiciels qui prennent en charge tâches et services réseau.

Il est important de mentionner que le matériel ne peut fonctionner sans des logiciels sophistiqués. Ces programmes permettent la configuration précise du matériel, la surveillance des performances et la sécurisation du flux de données à travers l'infrastructure réseau.

| Composant | Fonction | Rôle dans le réseau |

|---|---|---|

| Serveur | Stockage et exécution des applications | Point central pour les services et ressources partagés |

| Routeur | Aiguillage du trafic entre réseaux | Contrôleur de flux entre Internet et le réseau local |

| Commutateur | Distribution du trafic au sein du LAN | Optimiseur de la communication inter-appareils |

| Ordinateur | Accès utilisateur | Terminal pour travailler et accéder aux données |

Comprendre l'orchestration entre ces divers équipements vous permet de mieux apprécier comment ils contribuent à la robustesse et à l'efficacité de votre infrastructure réseau.

Les réseaux sans fil vs les réseaux filaires : avantages et inconvénients

Face à l'évolution numérique, vous êtes souvent confronté à un choix entre réseaux filaires et réseaux sans fil, chacun présentant ses bénéfices et ses limites. Votre décision peut impacter significativement la performance de votre système informatique et votre expérience utilisateur.

Les réseaux sans fil, comme le Wi-Fi et le LTE, vous offrent le confort de la mobilité et réduisent les contraintes d'installation. Vous bénéficiez d'une connectivité flexible adaptée aux appareils mobiles, facilitant ainsi la communication et le partage de données en déplacement.

Cependant, les réseaux filaires demeurent le choix privilégié des environnements professionnels où la stabilité de la connexion est un pilier. Avec des infrastructures basées sur des technologies comme le DSL, vous tirez parti d'une connexion plus stable et plus sécurisée, essentielle pour les opérations critiques.

| Aspect | Réseaux sans fil | Réseaux filaires |

|---|---|---|

| Facilité d'installation | Installation rapide sans câblage complexe | Nécessite un câblage structuré |

| Stabilité de la connexion | Sujet à des interférences et à des baisses de signal | Connexions fiables et constantes |

| Sécurité | Sécurité dépendante des protocoles et configurations | Plus contrôlée du fait de l'accès physique restrictif |

| Coût | Moins coûteux grâce à l'absence de câbles | Implique un investissement initial plus important |

| Flexibilité | Permet la connexion d'appareils mobiles et fixes | Lié à des emplacements fixes |

| Déploiement | Aisance de l'extension de réseau | Extension souvent complexe et coûteuse |

En somme, choisir entre les réseaux sans fil et réseaux filaires dépend de vos priorités spécifiques : mobilité et flexibilité contre stabilité et sécurité.Une approche équilibrée pourrait impliquer l'intégration des deux types de réseaux, tirant parti des atouts de chacun pour une solution de connectivité complète et polyvalente.

Sécurité des réseaux informatiques : les menaces et les défenses

À l'ère du digital où la cybersécurité devient une question cruciale, comprendre et mettre en œuvre une sécurité réseau efficace représente un enjeu majeur pour les individus et les entreprises. Afin de naviguer en toute sûreté sur un réseau public ou privé, il est primordial d'intégrer des protocoles de sécurité fiables et adaptés.

Les enjeux de la sécurisation de l'information

Tous les jours, des tonnes de données sensibles transitent sur des réseaux privés ou publics, devenant ainsi la cible de cyberattaques de plus en plus sophistiquées. Le renforcement des mesures de sécurité réseau, aussi bien techniques qu'organisationnelles, s'avère donc essentiel pour protéger ces informations critiques.

Les bonnes pratiques de sécurité réseau

La mise en place d'un arsenal de cybersécurité est nécessaire pour défendre les infrastructures réseau contre les menaces potentielles. Cela inclut une combinaison de solutions hardware et software, une veille constante et une formation continue des utilisateurs aux bonnes pratiques.

- Utiliser des protocoles de sécurité robustes tels que SSL/TLS pour chiffrer les communications.

- Installer des pare-feu de pointe pour surveiller et contrôler l'accès au réseau privé.

- Effectuer régulièrement des audits de sécurité et des tests de pénétration pour identifier et corriger les vulnérabilités.

- Concevoir un plan de réponse aux incidents pour agir efficacement lors d'une attaque.

En définitive, la sécurité de votre réseau informatique dépend de la compétence de ceux qui le gèrent. À travers la sensibilisation et l'adoption de pratiques fiables, il est possible de créer un environnement numérique sécurisé pour toutes vos activités en ligne.

| Protocole de Sécurité | Rôle dans le Réseau | Applicabilité |

|---|---|---|

| SSL/TLS | Chiffrement des données échangées | Réseaux privés et publics |

| Pare-feu | Contrôle des accès réseau | Réseaux d'entreprise |

| Antivirus et Antimalware | Protection contre les logiciels malveillants | Postes de travail et serveurs |

| VPN | Sécurisation des connexions à distance | Réseaux publics et télétravail |

Mise en place d'un réseau informatique : les étapes clés

L'installation d'une infrastructure réseau performante requiert une expertise et une méthodologie appropriée. C'est ici que l'ingénieur réseau, spécialiste de la technologie réseau, intervient. Ce professionnel prend en charge toutes les étapes, allant de la planification à l'opérationnalisation du réseau. Abordons ensemble les jalons indispensables pour la mise en œuvre d'un réseau informatique.

Pour commencer, il est essentiel d'anticiper les besoins spécifiques de l'entreprise en matière de réseau, pour concevoir une architecture sur mesure. Cette phase implique de choisir avec précision les équipements et les protocoles adéquats. Une fois ces choix arrêtés, il s'agit de procéder à l'installation réseau informatique, qui consiste à mettre en place l'ensemble matériel nécessaire, puis à la configuration réseau, qui permet de paramétrer logiciels et dispositifs en réseau pour assurer leur bon fonctionnement et leur interaction.

Une formation réseau informatique adaptée est aussi une étape décisive qui vise à habiliter les utilisateurs finaux et les techniciens en charge de la maintenance. Cette éducation technique est cruciale car elle permet à tous les intervenants de gérer, surveiller et réparer le réseau de manière autonome, en cas de besoin.

| Étape | Description | Responsable |

|---|---|---|

| Planification | Définition des besoins et conception de l'architecture réseau | Ingénieur réseau |

| Choix des équipements | Sélection du matériel selon les exigences de performance | Spécialistes en technologies réseau |

| Installation matérielle | Mise en place des composants réseau (câbles, routeurs, switchs...) | Techniciens certifiés |

| Configuration logicielle | Paramétrage des appareils et du réseau pour la connectivité | Ingénieur réseau |

| Test et validation | Vérification du bon fonctionnement et ajustements si nécessaires | Équipe de validation réseau |

| Formation | Formation des utilisateurs à l'utilisation et à la gestion du réseau | Formateur spécialisé en réseau informatique |

Avant de finaliser l'installation réseau informatique, une phase critique de test s'impose pour assurer que chaque segment du réseau opère conformément aux attentes. Les retours d'expérience recueillis lors de cette étape peuvent être le vecteur d'améliorations futures.- Assurez-vous d'avoir une documentation complète et que toutes les configurations sont correctement sauvegardées.

- La sécurité doit être prise en compte dès le début du processus d'installation pour éviter les brèches.

- Prévoyez un plan d'évolution pour que le réseau puisse s'adapter aux besoins futurs en termes de charge et de technologies.

En procédant avec méthode et avec le support de professionnels compétents, votre réseau sera non seulement fonctionnel mais aussi évolutif. La collaboration avec un ingénieur réseau est donc un atout pour toute entreprise désireuse de s'assurer d'une infrastructure réseau optimale.

Administration et surveillance d'un réseau : garantir la performance et la fiabilité

Pour maintenir et optimiser un réseau informatique, l'administration réseau et sa surveillance jouent un rôle prépondérant. Elles constituent le premier rempart contre les perturbations, garantissant une performance réseau et une fiabilité réseau sans faille. C'est un travail de précision qui nécessite vigilance et expertise.

La régularité dans la maintenance réseau est l'un des piliers d'une gestion efficace. Cela inclut l'actualisation des systèmes, la correction des failles de sécurité et la mise en place de mises à jour, répondant ainsi aux enjeux technologiques actuels et à la prolifération des menaces cybernétiques.

- Suivi continu des indicateurs de performance pour prévenir tout ralentissement ou interruption du service.

- Réactions rapides et adaptées aux incidents pour minimiser l'impact sur l'utilisateur final.

- Stratégie de sauvegarde et de récupération des données pour prévenir les pertes en cas de sinistre.

L'administration réseau, c'est aussi une affaire d'anticipation. Elle nécessite une connaissance approfondie des technologies utilisées et des meilleures pratiques pour rester en avance sur les éventuels problèmes. Ainsi, chaque composant du réseau est régulièrement contrôlé, de la bande passante à la latence, en passant par la sécurité des échanges de données.

| Aspect | Enjeux | Actions |

|---|---|---|

| Sécurité | Prévention contre les intrusions et pertes de données | Mise en place de solutions avancées de protection |

| Fiabilité | Assurer une continuité de service | Redondance des systèmes et tests réguliers |

| Performance | Maintien d'une vitesse de réseau optimale | Surveillance et optimisation du trafic |

| Maintenance | Adaptation aux évolutions technologiques | Interventions proactives et planning rigoureux |

En définitive, il est clair que l'administration et la surveillance d'un réseau ne se limitent pas à des actions ponctuelles, mais s'inscrivent dans une démarche proactive et continue. C'est la clé pour offrir aux utilisateurs une expérience fluide et sécurisée, et pour maintenir la fiabilité réseau à son plus haut niveau.

Réseaux privés vs publics : la gestion des accès et des autorisations

Dans le paysage numérique actuel, la distinction entre réseau privé et réseau public devient de plus en plus significative, notamment en raison des implications en termes de gestion des accès et d'autorisations réseau. Cette dichotomie souligne la nécessité d'appliquer des mesures de sécurité adaptées à chacun de ces environnements pour garantir la protection des données.

Un réseau privé est conçu pour être utilisé par une entité spécifique ou un groupe restreint d'individus. Ici, la gestion des accès est rigoureuse, avec des dispositifs comme les listes de contrôle d'accès (ACL) et les pare-feu, offrant une couche supplémentaire de sécurité. Les accès sont souvent restreints par identification et mot de passe, voire par des moyens d'authentification plus avancés, pour veiller à ce que seules les personnes autorisées puissent accéder aux ressources du réseau.

À l'opposé, le réseau public est accessible à un large éventail d'utilisateurs, ce qui impose d'autres types de stratégies de sécurité, telles que l'utilisation de réseaux virtuels privés (VPN) ou encore la mise en œuvre de protocoles de cryptage des transferts de données. Malgré leur nature ouverte, il est crucial de renforcer la gestion des accès dans ces réseaux afin de préserver une navigation sûre pour tous les usagers.

L'équilibre entre accessibilité et sécurité est donc fondamental lors de la conception et de la maintenance de ces réseaux. Que ce soit pour un usage personnel ou professionnel, il est impératif de mettre en place une politique de gestion des accès qui reflète l'utilisation attendue du réseau tout en fortifiant la sécurité des données transmises.

L’importance des autorisations réseau ne doit pas être sous-estimée, car elles définissent le niveau de privilèges que chaque utilisateur possède. Ces autorisations doivent être attribuées avec discernement pour empêcher tout accès non autorisé susceptible de compromettre la confidentialité et l'intégrité des informations.

| Type de Réseau | Caractéristiques | Gestion des Accès | Mesures de Sécurité |

|---|---|---|---|

| Réseau privé | Usage restreint et contrôlé | Identification et authentification strictes | ACL, pare-feu, cryptage |

| Réseau public | Ouvert à un large public | Systèmes de permissions et cryptage des données | Protocoles de sécurisation publics, VPN |

Ce qui est clair, c'est que qu'il s'agisse d'un réseau privé ou d'un réseau public, le respect des normes de sécurité et une gestion des accès scrupuleuse sont les garanties d'une expérience réseau à la fois sûre et efficace.Ainsi, que vous envisagiez de mettre en place un réseau privé pour votre entreprise ou que vous deviez accéder à un réseau public pour vos déplacements, accorder une attention particulière aux autorisations réseau et à leur gestion des accès est essentiel pour la sauvegarde de vos informations numériques.

Les défis et l'avenir des réseaux informatiques

Face à une ère où l'évolution réseau est incessante, nous nous trouvons à la croisée des chemins entre les challenges actuels et les promesses de demain. Les réseaux modernes doivent composer avec la croissance exponentielle des données, l'exigence d'une connectivité constante et les impératifs de sécurité. C'est dans ce contexte que s'inscrivent les technologies en développement dont les réseaux en maille et la convergence accrue avec les technologies des télécommunications.

Les technologies en développement comme les réseaux en maille

Les architectures de réseau en maille, avec leurs capacités de communication décentralisée et auto-réparatrice, ouvrent la voie à une fluidité de connexion inédite. Réinventant la manière dont les informations circulent, ces réseaux modernes repensent la centralité d'Internet, permettant à chaque nœud de constituer un point d'émission et de réception autonome et résilient.

La convergence entre réseau informatique et technologies des télécommunications

L'intégration serrée entre le réseau informatique et les technologies des télécommunications forge un modèle où les appareils de communication traditionnels et les systèmes de données numériques cohabitent et se renforcent mutuellement. Cette symbiose est vecteur d'innovations, telles que l'Internet des Objets (IoT) et les infrastructures de 5G, révolutionnant ainsi notre façon de vivre et de travailler.

Nous pouvons non seulement prévoir mais aussi nous préparer à un avenir où l'évolution réseau et les avancées des technologies des télécommunications redéfiniront les canaux à travers lesquels nous communiquons, apprenons et interagissons avec le monde autour de nous.

Conclusion

Nous voici à l'achèvement de notre voyage à travers les méandres du réseau informatique. Votre immersion dans cet univers complexe et fascinant a mis en lumière l'importance capitale de la compréhension réseau, ainsi que de la sécurité réseau informatique, dans le maintien et le développement de notre monde connecté.

Votre voyage à travers les fondamentaux des réseaux informatiques

Ce parcours didactique vous a permis de déchiffrer le langage des réseaux et de saisir leur rôle essentiel dans le tissu de notre société digitale. Des LAN intimes aux WAN tentaculaires, chaque type de réseau a sa spécificité et sa raison d'être. Il en va de même pour la sécurité réseau informatique, qui reste un sujet de vigileance permanent, compte tenu de l'omniprésence et de la sophistication croissante des menaces cybernétiques.

Préparer l'avenir avec une compréhension solide des réseaux

À l'orée d'un avenir réseau prometteur, parsemé d'innovations technologiques telles que les réseaux en maille ou la 5G, votre connaissance affirmée des infrastructures de l'informatique réseau vous dote des outils pour naviguer avec assurance vers ces nouvelles perspectives. Plus que jamais, comprendre le fonctionnement, les bénéfices et les défis des réseaux s'avère crucial pour votre évolution personnelle et professionnelle dans l'ère du numérique.

Continuez donc à enrichir votre compréhension du réseau informatique, car elle est la clef qui ouvrira la porte des possibilités infinies offertes par le progrès technologique incessant, pour une connectivité plus sécurisée, plus rapide et globalement plus humaine.

Retrouvez tous nos cours pour réussir votre CCNA sur la chaîne YouTube de Formip.

FAQs

Qu'est-ce qu'un réseau informatique ?

Un réseau informatique est un ensemble d'appareils connectés entre eux pour partager des ressources, des données et assurer la communication grâce à des protocoles comme TCP/IP

Quels sont les principaux types de réseaux informatiques ?

Les principaux types sont :

LAN (Local Area Network) : réseau local pour un bâtiment ou un campus.

WAN (Wide Area Network) : réseau étendu reliant des sites nationaux ou internationaux.

MAN (Metropolitan Area Network) : réseau métropolitain pour une ville ou agglomération.

PAN (Personal Area Network) : réseau personnel à courte portée.

VLAN : réseau virtuel local pour segmenter et sécuriser un LAN.

Pourquoi la topologie réseau est-elle importante ?

La topologie réseau définit la manière dont les appareils sont interconnectés. Une bonne topologie garantit fiabilité, flexibilité et maintenance simplifiée.

Quels équipements composent un réseau informatique ?

Les équipements essentiels sont :

Routeurs : dirigent le trafic entre réseaux.

Commutateurs (switchs) : répartissent le trafic au sein d’un LAN.

Serveurs : hébergent données et services.

Ordinateurs et terminaux : points d’accès utilisateurs.

Quels protocoles réseau sont les plus utilisés ?

Le protocole fondamental est TCP/IP, mais d’autres protocoles importants incluent HTTP/HTTPS, FTP, SMTP, et DNS.

Quels sont les avantages des réseaux filaires et sans fil ?

Filaire : connexion stable et sécurisée, idéale pour les environnements professionnels.

Sans fil : mobilité et flexibilité, installation plus simple et rapide.

Comment assurer la sécurité d’un réseau informatique ?

Utiliser SSL/TLS pour chiffrer les communications.

Installer des pare-feu et antivirus.

Mettre en place un VPN pour les connexions à distance.

Effectuer des audits réguliers et former les utilisateurs aux bonnes pratiques.

Comment surveiller et administrer un réseau efficacement ?

Suivi des indicateurs de performance (latence, bande passante).

Maintenance régulière et mises à jour des équipements.

Planification de la sécurité et gestion proactive des incidents.

Quelle est l'importance d'un réseau informatique pour les entreprises ?

Un réseau performant assure la communication interne et externe, soutient les services numériques, et permet le développement économique et l’innovation.

Ressources complémentaires

Pour approfondir vos compétences, découvrez notre guide sur les Commandes Git pour réseau : versioning de configs, utile pour gérer les configurations réseau efficacement.